Ubuntu 16.04/Ubuntu 16.04.X 内核本地提权漏洞高危漏洞预警

此漏洞 涉及Ubuntu 16.04/Ubuntu 16.04.X 版本的服务器操作系统,恶意攻击者可以利用此漏洞来进行本地提权操作。Ubuntu 官方暂时没有给出修复方案。

目前此漏洞网上不少网友已经给出了详细的漏洞操作方法,鸿网从网上搜集了相关技术文章,测试有效

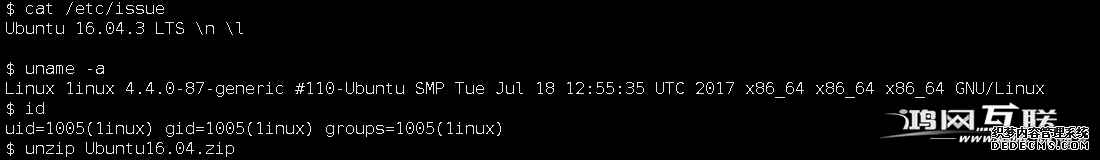

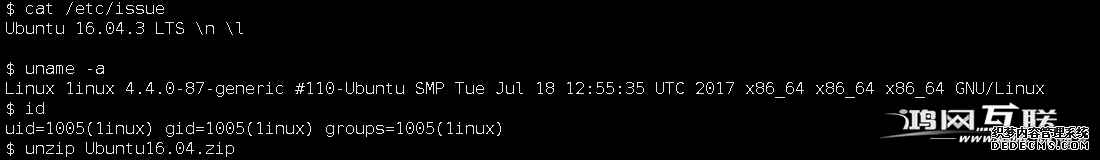

测试环境:Ubuntu 16.04.03

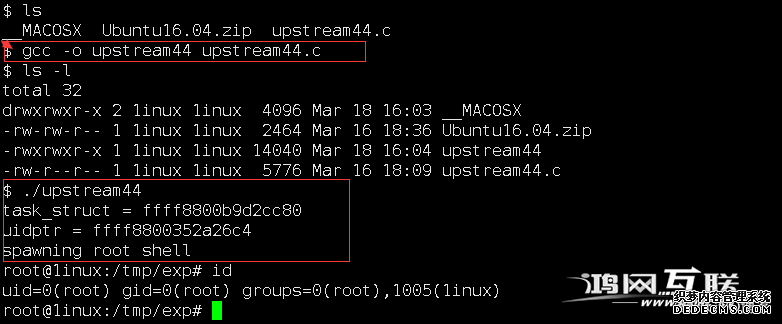

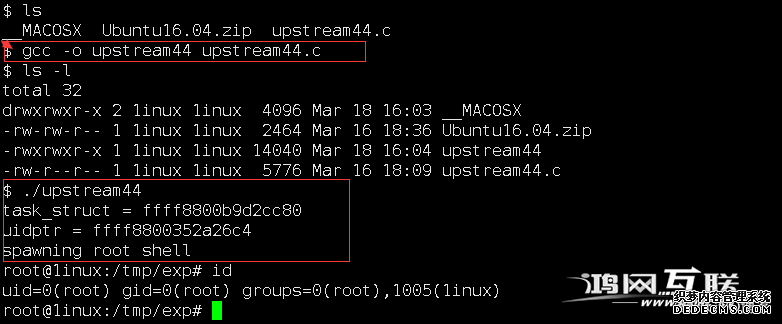

提权成功

提权成功

exp 下载地址:

链接:https://pan.baidu.com/s/17yVqMyqQ-rryaPO-uPZTOw 密码:ulfr

建议修复方案:

1. 通过设置参数”kernel.unprivileged_bpf_disabled = 1 ”限制对bpf(2)调用 ,服务器重启失效;

echo 1 > /proc/sys/kernel/unprivileged_bpf_disabled

2. 升级 Linux Kernel 版本,需重启服务器生效

echo "deb http://archive.ubuntu.com/ubuntu/ xenial-proposed restricted main multiverse universe" > /etc/apt/sources.list && apt update && apt install linux-image-4.4.0-117-generic

验证方案 :

检测内核是否安装, 使用# uname -a 查看,如果内核版本为 4.4.0-117 即修复成功

下一篇:没有了